Powrót (agresywnego) puszczyka

31 grudnia 2015, 11:39Puszczyk kreskowany (Strix varia), który w styczniu i lutym tego roku atakował w parku w Oregonie biegaczy, atakuje znowu od końca listopada, tym razem pracowników rządu.

Atak na Hello Kitty

22 grudnia 2015, 16:04Cyberprzestępcy zaatakowali witrynę Sanriotown.com, skupiającą fanów Hello Kitty. Przestępcy ukradli dane dotyczące 3,3 miliona użytkowników. Zdobyli nazwiska, adresy e-mail, hasła, daty urodzin oraz dane o miejscu zamieszkania użytkowników.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

Twitter ostrzega przed rządowymi hakerami

14 grudnia 2015, 11:33Twitter ostrzegł część swoich użytkowników, że ich konta mogą być celem ataku rządowych hakerów. Nie wiadomo, ilu użytkowników otrzymało ostrzeżenia. To pierwsze takie wydarzenie w historii Twittera.

Microsoft ostrzega użytkowników Xboksa

10 grudnia 2015, 10:01Microsoft ostrzega użytkowników Xboksa przed możliwymi atakami. Koncern informuje o przypadkowym ujawnieniu prywatnych kluczy szyfrujących witryny xboxlive.com. Firma niechcący udostępniła na zewnątrz certyfikat bezpieczeństwa witryny

Takie same klucze i certyfikaty narażają na atak

27 listopada 2015, 10:22Analiza ponad 4000 urządzeń wbudowanych - od bramek internetowych i ruterów po kamery IP i telefony VoIP - wykazała, że w znacznej mierze korzystają one z tych samych kluczy SSH lub certyfikatów HTTPS. Wystarczy, by cyberprzestępcy zdobyli klucz lub certyfikat jednego z urządzeń, a mogą teoretycznie zaatakować miliony użytkowników.

Telefony od cyberprzestępców

16 listopada 2015, 10:01Mieszkańcy Wielkiej Brytanii odbierają od pewnego czasu telefony od cyberprzestępców, którzy podają się za pracowników firmy dostarczającej łącza internetowe. To odmiana znanego już wcześniej ataku, podczas którego przestępcy udawali pracowników Microsoftu.

Przestępcy zdobyli dane klientów Vodafone'a

2 listopada 2015, 08:17Cyberprzestępcy zdobyli dane niemal 2000 klientów firmy Vodafone. Nie wiadomo, w jaki sposób informacje dostały się w ich ręce, jednak z pewnością hakerzy mają do nich dostęp, gdyż próbowali logować się do sieci Vodafone UK używając tych danych.

Kamery - łatwy cel

30 października 2015, 10:03Organizacja Electronic Frontier Foundation (EFF) ujawniła, że umieszczane przy drogach USA kamery do rozpoznawania numerów rejestracyjnych z łatwością mogą stać się celem ataku. Policja nie zabezpiecza ich odpowiednio

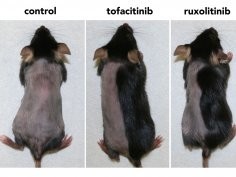

Blokowanie enzymów z mieszków sprzyja wzrostowi włosów

26 października 2015, 19:06Podczas eksperymentów na ludzkich i mysich mieszkach włosowych w stanie spoczynku okazało się, że leki hamujące kinazy Janusowe (kinazy JAK) sprzyjały szybkiemu wzrostowi włosów.